Bien que la transformation digitale est un processus long et requiert un investissement conséquent, elle révolutionne le monde de l’entreprise sur le plan technique, économique et financier. Avec l’intelligence artificielle et les outils technologiques, elle permet d’automatiser et d’optimiser les processus, d’améliorer l’expérience client, d’ouvrir de nouvelles opportunités de croissance et d’augmenter ces chiffres d’affaires.

En effet, cette transformation touche tout l’ensemble de l’organisation, de la culture et du modèle économique des entreprises. Mais, avec la digitalisation des données et des informations, l’entreprise s’expose aussi à des dangers grandissants : les cyberattaques, fuites de données, ransomware et bien d’autres. Face à ses risques, la cybersécurité devient indispensable pour protéger les données et doit être inclus dans la stratégie numérique dès le départ.

C’est pourquoi dans cet article, notre agence web DigitalUnicorn vous présente comment concilier l’innovation technologique et la protection des données dans le même projet.

Comprendre la transformation digitale : plus qu’une simple technologie

Avant de voir la cybersécurité, ses enjeux et les stratégies à adopter, il est nécessaire de comprendre rapidement la notion de la transformation digitale. Notre agence web et mobile DigitalUnicorn vous le présente :

Un changement organisationnel et culturel profond

La transformation digitale inclus la digitalisation qui permet de dématérialisé les processus métiers. Toutefois, elle ne se limite pas seulement à l’adoption des outils numériques, mais implique aussi une refonte profonde des processus internes, de l’organisation et de la collaboration, des modèles économiques et de la stratégie globale de l’entreprise. Cette dernière doit aussi cultiver un état d’esprit axé sur l’innovation et de l’agilité en plaçant la culture numérique au cœur de la transformation digitale.

Par exemple, l’entreprise Tediber est une marque française de literie qui est créée en 2015. Sa transformation digitale est caractérisée par la vente en ligne des matelas, des couettes, des sommiers… Avec une stratégie d’acquisition de client multi-canal, un usage de l’IA pour les publicités, une plateforme e-commerce évolutif en complément avec une boutique physique pour rassurer les clients.

Les opportunités offertes par la digitalisation

Passer à la transformation digitale permet à une entreprise de bénéficier de nombreux avantages, comme :

- L’automatisation des tâches chronophages et répétitives pour laisser les équipes se concentrer vers les missions à forte valeur ajoutée : gain de productivité et d’efficacité ;

- L’amélioration de l’expérience client avec les services digitaux, l’IA et les canaux digitaux : satisfaction client élevée et fidélisation assurée;

- Avoir de nouvelles sources de revenus avec l’e-commerce, les services en lignes, le bloging… : augmentation des chiffres d’affaires;

- L’optimisation de la collaboration avec une communication fluide grâce aux outils numériques de travail à distances : réduction de coût et travail plus efficace.

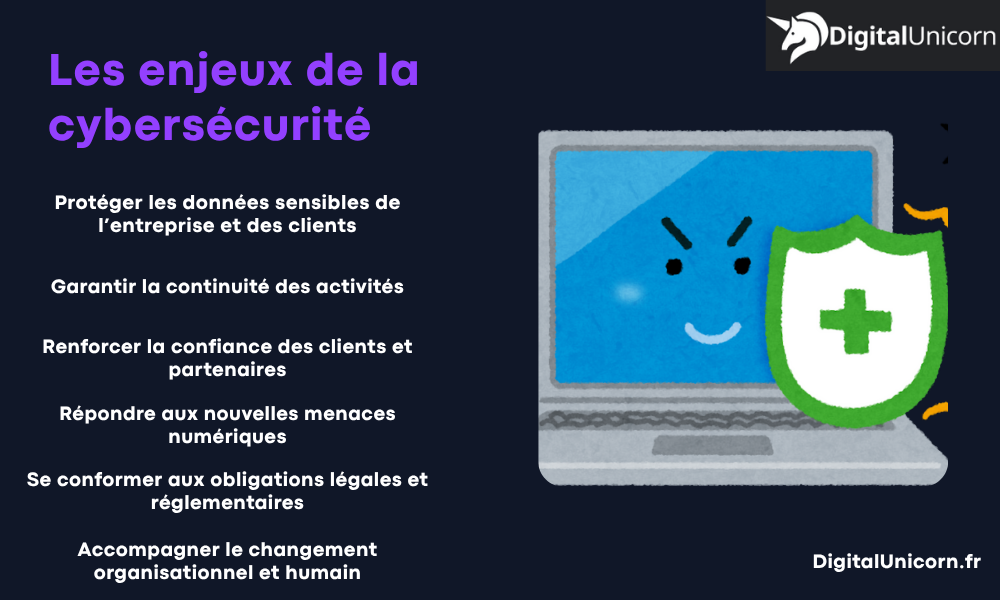

Les enjeux cruciaux de la cybersécurité dans la transformation digitale

Avec les données numérisées, les entreprises sont plus exposées à plus de risques (attaques des données, fuite de données…) concernant la sécurité. De ce fait, pour que les bénéfices de la transformation digitale soient durables, il faut mettre la cybersécurité au cœur de la stratégie digitale.

L’importance de la cybersécurité comme pilier essentiel

La cybersécurité n’est plus une option ou une fonction secondaire pour la transformation digitale. Elle fait maintenant partie des technologies les plus importantes, car toute la sécurité du travail, des données et les informations de l’entreprise en dépendent. En effet, une faille ou une perte de données, peuvent engendrer des dégâts irréversibles, comme des pertes financières, la nuisance de la réputation, et la détérioration de la confiance des clients. Avec une sécurité faible, les attaques peuvent être mortelles pour les entreprises. C’est pourquoi dans un projet digital, la cybersécurité doit être priorisée et assurée.

Les nouveaux risques induits par la transformation numérique

Avec la digitalisation et la multiplication des données, ainsi que la connexion permanente des systèmes, les risques peuvent se diversifiés, dont :

- Phishing et ransomwares ciblant les employés et les dirigeants ;

- Intrusions dans les réseaux via à des objets et des postes de travail non sécurisés ;

- Fuite de données sensibles des clients ;

- Espionnage industriel favorisé par le télétravail et le système Cloud.

Cyberattaques : pourquoi personne n’est à l’abri

Les criminels ne ciblent plus uniquement les grands groupes, au contraire, ils priorisent maintenant les TPE, les PME et les ETI à cause de leur niveau de sécurité qui sont souvent plus vulnérable et moins protégés. Selon les études, près d’un PME sur deux a déjà subi des attaques extérieures, car tout appareil connecté représente une porte d’entrée pour les hackers malveillants. Or certaines attaques peuvent perturber le fonctionnement des organisations stoppant la production. De ce fait, la cybersécurité doit toujours être au cœur de la transformation.

Si vous envisagez une transformation digitale pour votre entreprise, vous ne devez pas négliger sa sécurité pour éviter les pertes de données ou financières. Pour y remédier, vous pouvez appeler notre agence DigitalUnicorn pour prendre en main la sécurité de vos systèmes ou même tout le projet digital. Nous vous assurons une réussite sur tous les plans avec notre expertise.

Les menaces de la cybersécurité à anticiper dans votre transformation

Développons maintenant les véritables menaces de la cybersécurité dans les entreprises. Cela permet de les anticiper dès la phase de développement et d’intégration des solutions numériques. Notre agence d’application web DigitalUnicorn vous les présente.

Menaces liées à la sécurité et à la cybercriminalité

La transformation digitale ouvre la porte aux cyberattaques vers les entreprises. Les criminels informatiques exploitent les moindres failles de sécurité pour voler les données, bloquer les systèmes, demander une rançon et bien d’autres. Les principales menaces sont alors :

- Ransomwares: c’est l’un des menaces les plus dangereuses en matière d’attaques cybernétiques. Les systèmes informatiques sont bloqués au complet jusqu’au paiement d’une rançon souvent colossale ;

- Phising et ingénierie sociale: emails ou message frauduleux incitant les employés à divulguer leur information personnelle ou celle de l’entreprise ;

- Attaques DDoS (déni de service distribué) : techniques paralysants les sites web et les applications ;

- Malwares et virus: infiltrer les postes de travail ou de serveur pour avoir des informations sensibles (compte bancaire, identifiant, stratégie, secret d’entreprise…).

Ces attaques peuvent paralyser des services, l’activité, causer des pertes financières et de données, mettant en cause la réputation de l’entreprise et dégrader la confiance des clients.

Menaces liées à l’espionnage et à la déstabilisation

Les entreprises ne sont pas seulement ciblées par des criminels, mais aussi par d’autres entreprises concurrentes dans le cadre de cyber-espionnage industriel ou même de cyber-guerre économique. Ils sont caractérisés :

- Vol de données sensibles: secrets industriels, bases clients, brevets, informations sensibles ;

- Intrusions secrète et persistante : attaques discrètes infiltrant silencieusement et surveillant l’entreprise à long terme sur ses stratégies et ses activités ;

- Déstabilisation médiatique et réputationnelle: campagnes de désinformation et piratages des réseaux sociaux pour nuire à l’image de la société, utilisant la ruse et des techniques nuisibles.

Dangers liés à la gouvernance, à l’économie et à la technologie

Autres que les attaques en matière de cyber-informatique, les autres menaces peuvent aussi venir au sein de l’entreprise, à cause d’une mauvaise gouvernance liée à l’économie et la technologie. Les voici :

- Gouvernance médiocre: absence de politique et de stratégie claire de cybersécurité, responsabilité mal définie, la non-formation des équipes aux bonnes pratiques de sécurité, systèmes de protection faible… ;

- Risques économiques: perte de compétitivité en cas de fuite de données, coûts supplémentaires sur la mise en place de la conformité réglementaire ;

- Obsolescence technologique: systèmes avec des mises à jour en retard, logiciels en manque de maintenance, absence de patch de sécurité… ;

- Chaîne d’approvisionnement numérique: dépendance à des prestataires externes qui peuvent être eux-mêmes des victimes de cyberattaques ;

- Fragilisation de l’écosystème numérique de l’entreprise : en cas de mauvaise gouvernance et de manque de maintenance et de mises à jour.

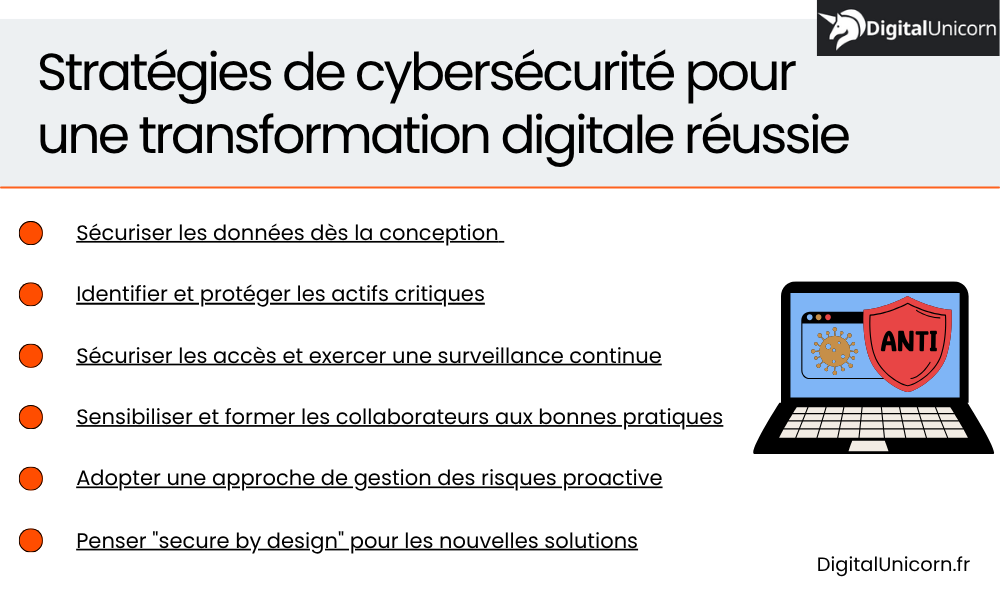

Stratégies de cybersécurité pour une transformation digitale réussie

Pour bien assurer la sécurité de votre transformation digitale, voici les stratégies de cybersécurité à suivre qui sont à appliquer durant le développement et l’intégration des outils technologiques :

Sécuriser les données dès la conception (Privacy-by-Design)

Le concept de Privacy-by-design consiste à intégrer la protection de données dès l’étape de conception du projet digital. En d’autres termes, il faut anticiper les risques en amont plutôt que de prendre des mesures de sécurité à la postproduction :

- Collecte des données strictement nécessaires;

- Chiffrement systématique des informations sensibles durant l’intégration et du développement ;

- Contrôle d’accès stricts dès la mise en place des systèmes ;

- Répartir la responsabilité de chaque employé d’équipe sur les accès et les bonnes pratiques.

Identifier et protéger les actifs critiques

Chaque type d’entreprise dispose de ses propres actifs numériques stratégiques, comme les données clients, la propriété intellectuelle, les systèmes financiers, les informations sensibles, les serveurs, les identifiants des dirigeants, etc. La meilleure solution est de :

- Cartographier les actifs dès la mise en place du cahier de charge ou de la feuille de route et durant le développement et de l’intégration ;

- Évaluer le niveau de criticité des risques, de la sécurité du projet et des techniques employés ;

- Définir les priorités de protection à mettre en œuvre durant le développement du projet et des outils digitaux.

Sécuriser les accès et exercer une surveillance continue

Les accès aux systèmes et aux applications informatiques constituent une véritable menace en cas de mauvaise gestion, puisqu’il s’agit d’un point de vulnérabilité fréquent. De ce fait, prioriser leur protection avec les bonnes stratégies, comme :

- La mise en place de l’authentification multifactorielle ou MFA ;

- Limiter les droits d’accès au strict nécessaire à chaque type de profil ;

- Surveiller en temps réel la connexion internet et les comportements suspects via à de nouveaux outils de détection avancée : SIEM, EDR… ;

Une surveillance continue permet de détecter les points faibles et les anomalies pour réagir rapidement face aux failles avant qu’une attaque majeure ne prenne de l’ampleur.

Sensibiliser et former les collaborateurs aux bonnes pratiques

L’humain est l’un des facteurs affaiblissant la cybersécurité, avec les inattentions, les mauvaises pratiques et techniques et les mesures insuffisantes. Par exemple, un employé peut cliquer sur un lien dangereux et frauduleux peut compromettre tout le système interne. De ce fait, il faut :

- Mettre en place des sessions de formation régulières pour les collaborateurs ;

- Faire des tests de phising simulés pour évaluer le niveau de vigilance ;

- Instaurer une culture de sécurité dans toute l’entreprise pour éviter les mauvais gestes et pour augmenter le niveau de prudence de chacun.

Un collaborateur averti et bien formé devient une véritable barrière de protection, qui a aussi la capacité de détecter les intrusions.

Adopter une approche de gestion des risques proactive

Pour optimiser la cybersécurité et transformer en un avantage stratégique, plutôt qu’une contrainte dans la transformation digitale, le meilleur moyen est de le piloter avec une formation et une démarche efficace, dont :

- L’identification de menaces potentielles ;

- L’évaluation de leur probabilité et leur impact en considérant tous les facteurs et les circonstances ;

- La mise en œuvre de plan de prévention et de contre pour différents types de menaces et d’attaques.

Penser “secure by design” pour les nouvelles solutions

Le secure-by-design est une méthode qui consiste à développer des solutions digitales, telles qu’un site web, une plateforme SaaS ou une application mobile en faisant la sécurité comme une priorité absolue. Pour cela, réaliser des audits et des codes réguliers, tester la résistance des systèmes avec des intrusions et mettre en place des mises à jour et des correctifs réguliers pour assurer la sécurité du système informatique face aux menaces futures.

La cybersécurité : un accélérateur et un avantage concurrentiel

Même si la cybersécurité est une tâche longue et dure pour les entreprises, elle offre de nombreux avantages pouvant être un facteur décisif sur le plan concurrentiel :

Renforcer la confiance des clients et partenaires

La sécurité numérique est maintenant un critère de confiance pour les clients. En effet, une entreprise bien sécurisée renforce la confiance des clients pour la remise de ses informations personnelles, ce qui est un avantage concurrentiel pour fidéliser les clients. Cette confiance permet aussi de donner une image positive de l’entreprise aux yeux du monde.

Obtenir un avantage concurrentiel significatif

Les entreprises avec une cybersécurité garantie qui l’utilise comme un levier stratégique se distingue de leurs concurrents. De ce fait, elles se positionnent comme étant un acteur fiable, réactif et responsable, un atout dans des secteurs fortement digitalisés qui permet d’attirer des trafics et des prospects.

Assurer la conformité réglementaire (RGPD, DORA, etc.)

Les normes de cybersécurité doivent être respectées pour la protection des données personnelles, en tant qu’obligatoirement légale, elles sont aussi un gage de sérieux de l’entreprise avec :

- Le RGPD qui stipule la protection des données personnelles en Europe ;

- Le règlement DORA (Digital Operational Resilience Act) qui impose aux acteurs financiers une résilience numérique renforcée ;

- La transparence de la politique de confidentialité envers les clients ;

- D’autres normes sectorielles (ISO 27001, PCI-DSS, etc.) permettent de structurer et de renforcer les pratiques de sécurité.

L’IA, une alliée puissante, mais pas infaillible pour la cybersécurité

L’intelligence artificielle est la technologie révolutionnant le monde de l’entreprise, dont la cybersécurité. Notre agence IA DigitalUnicorn vous présente ses avantages :

- La détection d’anomalies en temps réel ;

- L’analyse prédictive des comportements suspects ;

- La génération de réponse immédiate face aux menaces courantes.

Cependant, l’IA possède quelques points faibles, comme la génération de faux positif ou rater des intrusions très complexes et sophistiquées. De plus, les cyber-criminels peuvent aussi utiliser l’IA pour des attaques automatisées et intelligentes. De ce fait, l’IA peut être utilisée en bien et en même temps en mal. Cet outil doit être alors perçu, comme une aide ou un renfort des équipes qu’une solution autonome.

Les métiers de la cybersécurité : devenez le héros du numérique

Avec la montée des cyberattaques, la cybersécurité dispose de plusieurs métiers différents, stratégiques et recherchés, les voici :

- L’analyse SOC: chargé de surveiller les systèmes en temps réel ;

- Le pentester: ou tester d’intrusion en simulant plusieurs attaques pour identifier les failles ;

- L’ingénieur sécurité : créé des solutions de protections ;

- RSSI : ou Responsable de la sécurité des systèmes d’information qui définit la stratégie globale de sécurité ;

- Consultant en conformité règlementaire: expert en RGPD/DORA pour assurer le respect des normes règlementaires.

Si votre entreprise rencontre des problèmes de sécurité, vous pouvez recruter notre agence web DigitalUnicorn pour renforcer la cybersécurité et la formation de vos équipes avec les bonnes pratiques.

Vous avez une idée de projet digital ?

William, notre expert, est prêt à en discuter avec vous dès aujourd’hui.

Appelez-le au 06 32 64 24 80 — réponse en moins de 3 minutes, de 8h à 20h.

ChatGPT

ChatGPT

Claude

Claude

Mode IA

Mode IA

Perplexity

Perplexity